On se passerait bien de cette histoire de fantôme même en période d’Halloween. Des dizaines d’entreprises utiliseraient encore des applications infectées par XcodeGhost, un malware permettant de réaliser un schéma de piratage intelligent révélé le mois dernier (cf. XcodeGhost : un nouveau malware infecte de nombreuses applications iOS populaires).

La firme de sécurité informatique FireEye a annoncé hier qu’elle a détecté 210 entreprises utilisant encore des applications vérolées, ce qui semble prouver qu’XcodeGhost « est un risque persistant de sécurité ». Le mois dernier, on dénombrait plus de 4000 applications modifiées avec une version contrefaite d’Xcode incluant XcodeGhost dans leur code.

Pour rappel XcodeGhost peut recueillir des informations d’identification sur un périphérique et même ouvrir des URL l’insu des utilisateurs. XcodeGhost a facilement contourné les contrôles d’Apple et s’est retrouvé téléchargé sur les appareils de millions d’utilisateurs via l’App Store officiel. Apple s’est retrouvé dans une position embarrassante…

Apple a ensuite supprimé les applications concernées de son App Store, et certaines ont depuis été remplacées par des versions propres (cf. Apple souhaite éviter un nouveau drame XcodeGhost). Cependant, les dernière constatation de FireEye montre que de nombreux utilisateurs ont pu conserver les applications infectées sur leurs appareils.

Un fléau international

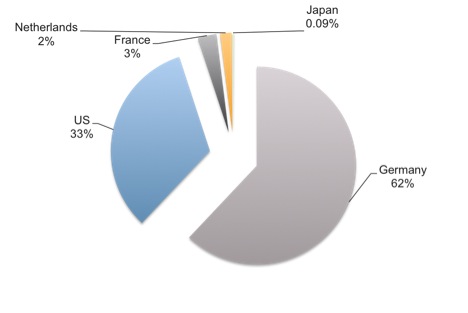

FireEye a indiqué que ces applications toujours opérationnelles au sein d’entreprises en Allemagne, aux États-Unis, en France, aux Pays-Bas et au Japon, sont encore en train de communiquer avec les serveurs de commande et de contrôle d’XcodeGhost. Contrairement à ce que certains ont pu penser, la menace ne s’est pas cantonnée (sans mauvais jeu de mots) à la Chine.

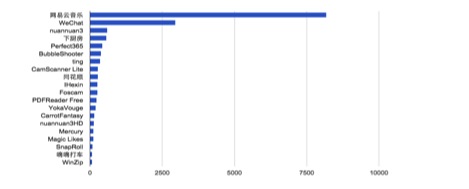

Ces applications comprennent les anciennes versions de l’application de messagerie WeChat de Tencent ou encore une application de musique chinoise appelée Music 163. Voici le top 20 des applications infectées qui transmettent le plus de trafic par le biais d’XcodeGhost parmi lesquelles figurent, après WeChat et Music 163, Perfect365, CamScanner Lite, PDFReader Free, SnapRoll ou encore WinZip.

Cela pose un réel problème de sécurité puisque ces communications, qui ne sont pas cryptées, peuvent être détournées par des pirates et utilisées pour des attaques selon les analyses de chercheurs en sécurité.

Des mesures de sécurités inefficaces

Depuis qu’XcodeGhost a été découvert, certaines entreprises ont bloqué le trafic réseau et les requêtes DNS conduisant aux serveurs de commande et de contrôle d’XcodeGhost.

« Jusqu’à ce que ses employés mettent à jour leurs appareils et applications, ces entreprises demeurent vulnérables à de potentiels détournements du trafic CnC lié à XcodeGhost, en particulier lorsqu’ils sont à l’extérieur de leurs réseaux d’entreprise »

Le détournement du trafic de données pourrait permettre à un attaquant d’afficher des fenêtres pop-up sur les appareils des utilisateurs en sollicitant des données sensibles, de forcer le dispositif mobile à ouvrir une URL ou de distribuer une application qui ne serait pas dans l’Apple Store.

Toutes les versions d’iOS touchées

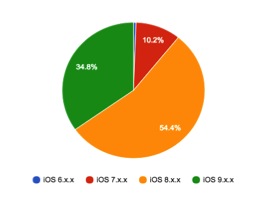

Assez étonnamment, FireEye a constaté que 65% des appareils mobiles d’Apple encore touchées n’ont pas été mis à jour vers iOS 9, ce qui est fortement recommandé. Par ailleurs, les utilisateurs doivent veiller à ce que l’ensemble de leurs applications soient mises à jour, ce qui devrait pouvoir éliminer la plupart des applications infectées installées sur leurs appareils.

On observe que les utilisateurs d’iOS 8 sont les plus concernés. Voici un diagramme présentant en quelles proportions sont touchées les différentes version d’iOS :

XcodeGhost se met à jour

Encore, une nouvelle version d’XcodeGhost, appelée XcodeGhost S, incluse par l’intermédiaire d’une version modifiée d’Xcode 7, cible particulièrement iOS 9 en bypassant ses mises à jour de sécurité.

Cette mise à jour est destinée à passer outre une sécurité mise en place par Apple et intégrées dans iOS 9 pour s’assurer que la plupart des connexions avec d’autres serveurs sont encryptées. Elle utilise une méthode particulière pour essayer de vaincre la détection statique des serveurs de commande et de contrôle avec lesquels XcodeGhost communique.

FireEye signale qu’Apple s’est déjà vu contraint de retirer des applications infectées par XcodeGhost S.

Qu’en dîtes-vous ?