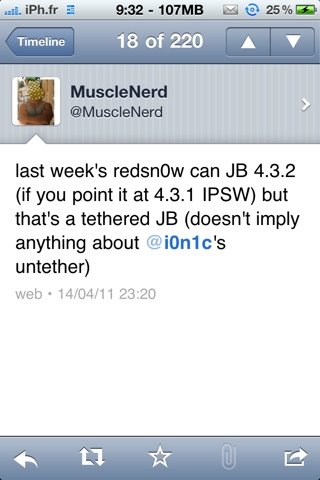

Quelques nouvelles du front de la part de MuscleNerd et Comex : il semblerait que les hackeurs chercheraient à savoir si l’exploit untethered trouvé par i0n1c est toujours présent dans l’iOS 4.3.2, sorti hier. Bonne nouvelle, car il semblerait que ce soit le cas :

Traduction :

En passant, l’iOS 4.3.2 (pour autant que je sache) est toujours vulnérable a l’exploit untethered de i0n1c

Ainsi, il semblerait donc que le jailbreak de l’iOS 4.3.2 soit déjà bien avancé, dans le sens où l’exploit est déjà disponible. Mais nous vous conseillons d’attendre des nouvelles de i0n1c lui même pour en être sur.

En attendant, sachez qu’il existe des solutions de jailbreak tethered cette fois pour n’importe quel appareil (sauf l’ipad 2) en 4.3.2 grâce à redsn0w 0.9.6 RC 12. Il suffit pour cela de brancher un appareil en 4.3.2 et d’indiquer cependant le firmware 4.3.1 à redsn0w.

Des tutoriels sont disponibles sur le blog.

L’équipe iPhone3GSystem

(News rédigée depuis iPhone 4)

18 commentaires

Etonnant qu’apple n’ait pas comblé la

Faille..

Pas comblé car pas encore connu d’apple, en revanche elle sera vite comblé pour la version 4.3.3 ou 4.4

Bonne nouvelle pour mon Ipad 2 !

Bonjour, « exploit » en anglais ne se traduit pas par « exploit » en français !

Dans le texte ça veut rien dire, il serait plus juste de remplacer ce mot par « faille ».

@Karioka

pas faux je corrige ;-)Faux en français le mot existe et peut avoir ce sens => http://fr.wikipedia.org/wiki/Exploit_(informatique)

Ce qu’est balo c’est que i0n1c est en voyage, et qu’il galère a télécharger le nouveau firmware, donc il ne peut pas encore dire si l’exploit est encore la

N’importe quel appareil ? Y compris l’ipad 2 ?!

@Detonic

sauf l’ipad 2

@ karioka, je suis pas vraiment d’accord … Une faille et un exploit n’ont rien a voir… Une faille c’est une brèche dans une sécurité. Une brèche qu’on peut exploiter a l’aide d’un exploit. Donc en gros, une faille c’est un trou et l’exploit c’est le piquet qu’on va planter dedans ^^ !

@Slim

c’est tout à fait ça l’ami ;-)

l’exploit est un programme qui va exploiter une faille.

IH8sn0w a remarqué que le noyau a ete compile le 3 avril (soit avant la release du jailbreak) et que l’ios glabal a été assemblé le 4 avril (le jour de la release).

Ça m’etonnerais que Apple ait réussi a combler une faille aussi étrange (cf tweet de i0n1c) en moins de 24h…

Un jour on aura un jailbreak made in china attention Apple .

@karim

« Sauf l’ipad 2 » ??? la faille de Ionic est justement prévu pour fonctionner avec l’ipad 2 d’après ce que j’ai vu…

Yes bonne news j’en étais sur alors ont il démasquer la taupe ? Je penSe

Que oui étant donner la qu apple n’ont combler la faille

Bonne news en tout cas.

Mais je trouve déplorable les mecs qui ne peuvent pas s’empêcher de « trikiter » :)

Ce qu’on demande … c’est des news … toujours des news !!!!

Bravo Iph ;)

quel interet de mettre a jours…

Correction de bug pouvant être tres chiants

A l’achat, les nouveau iphone n’ont pas toujours les SHSH sauvegardés…

a l’achat on s’en fiche des ssh, si un jr ta une galere avec le phone tu restaure au new firware et tu jaibreak (peu probable ke le jb soi pa sorti ou alor vraimen ta pa de chance dans la vie) pepere sa save ton sh normal no stresse save les ancien shsh c sans interet

Correction de bug pouvant être tres chiants

A l’achat? c’est a dire? tu pense que le firware de l’achat est different de celui du serveur? je pense pas mais si tu connait des info a se sujet je veux bien les connaitre