Nouveau coup dur pour Apple ! Après la polémique concernant la fameuse faille SSL dont on entend tant parler ces derniers temps, voilà que des chercheurs en sécurité de chez FireEye annoncent avoir trouvé le moyen d’installer un « keylogger » sur un appareil équipé d’iOS.

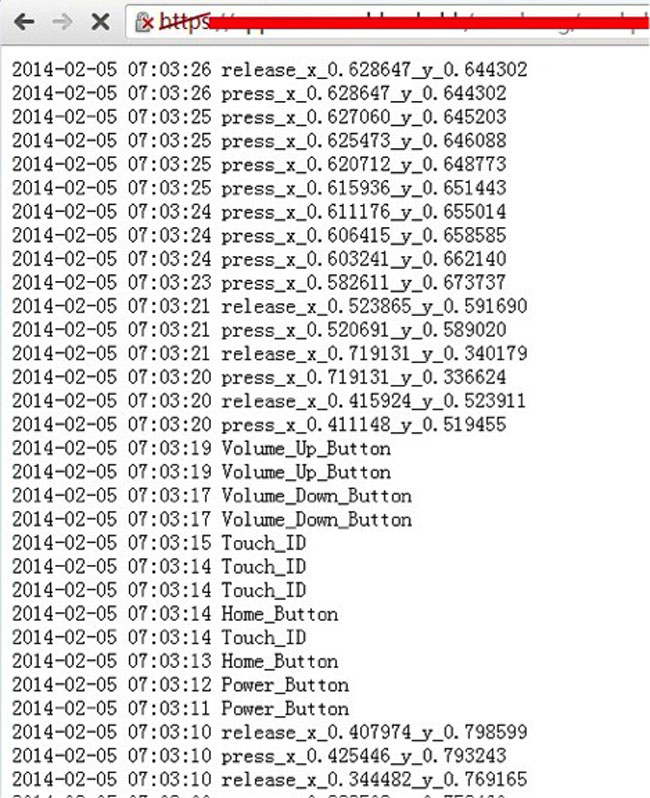

La méthode de FireEye exploite une fonctionnalité d’iOS 7, le « rafraichissement en tâche de fond ». Et dans un but purement scientifique, ils ont alors envoyé une application sur l’App Store qui contenait leur fameux « keylogger » (avant de la retirer par la suite). Ils ont ainsi été en mesure d’enregistrer l’ensemble des activités de l’utilisateur de l’appareil. Cela inclut ainsi toutes les saisies clavier, mais également ses actions sur l’écran et sur les boutons physiques de l’appareil. Les données enregistrées étaient alors envoyées sur un serveur puis exploitées.

Cette faille est apparemment présente sur n’importe quelle version d’iOS 7. Et contrairement à la faille SSL il n’existe aucune solution tierce pour se protéger de ce genre de logiciels malveillants.

Apple aurait cependant été mise au courant et travaillerait déjà sur un correctif.

25 commentaires

mdr!! on fait un virus special ios et il marche… bizarre!

mdr!! aucun moyen de parer ca… ah bon et desactiver la rafraichissement en fond d’une bloque leur vieux exploit a 2 sous et de deux economise la batteri

J’pense que c’est la raison pour laquelle ils ont appelé Winocm

Chez apple des winocm yen a tous les coins

Oui des mecs de 17 ans qui arrivent à JB un os sans avoir accès au code source ou à la doc technique, ça se trouve partout.

T’es pas développeur web toi par hasard ?

Mais quel est le risque pour un particulier ? Genre moi, perso j’ai rien de top secret dans mon iPhone, les risques sont minimes pour que ça arrive a quelqu’un non ?

Bah imaginons que tu consulte ton compte bancaire sur ton téléphone, ou bien que tu te connecte a ton compte paypal … Toute ces infos seraient envoyé et donc je te laisse imaginer la suite …

Tu t’imagines des trucs un peu

Oh oui y’a aucun risque, à par peut etre le fait que si tu vas sur fb et que tu tapes ton mdp, bah le keylogger l’enregistrera, oh puis pareil pour ta boite mail, tes comptes sur divers site, ah j’oubliais, si jamais tu vas consulter ton compte bancaire via l’appli de ta banque ou via safari, NP le keylogger le saura aussi lui :)

Merci pour vos réponses, j’avais pas imaginé tout ça ^^

Vu tout les problèmes, bugs rencontrés sur iOS 6 et 7, je pense vraiment que le dernier iOS digne de ce nom (càd abouti, non baclé) est l’iOS 5.1.1…

heureusement que j’ai mes shsh enregistrés, je suis revenu dessus depuis l’iOS 6 et je n’ai aucun regret…

J’aimerai bien y retourner moi aussi mais aucun shsh…..

Bien content d’être resté sur iOS 6 !

Ça fonctionne aussi sous iOS 6

Et moi qui ai passé 5h hier à restaurer l’iOS 7.0.6 seulement 3 jours après avoir mis l’iOS 7.0.4, je me vois mal refaire toute la procédure pour l’iOS 7.0.7 qui devrait sortir. Fait chier …

Fais comme moi, laisse tombé les MaJ qui sont pas vraiment utilisé pour des utilisateurs comme nous.

Faut arrêter la paranoïa !!!

J’ai installé le patch Cydia pour la faille SSL sur l’iPhone car j’ai la flemme de tout réinstaller après la MàJ… Mais là visiblement je n’ai pas trop le choix…

Est-ce que Apple va sortir une version 7.0.7 ou intégrer la réparation directement à iOS 7.1?? (en avançant sa date de sortie…)

J’ai intérêt à me magner de mettre à jour l’OS de mon iPad Mini pour conserver le jailbreak!!

Cette faille craint vraiment du boudin.

Moi je dis que c pas une faille proprement dit mais la preuve que Apple se garde la possibilité voir même récolter nos données.

Les applis bacaite n’utilisent pas des claviers numériques classiques, les chiffres changent en permanence

bientot un patch pour comblé cette faille va arrivé

ce n’est pas mon commentaire d’origine. Veuillez laisser les commentaires dans leurs contexte.

Y a rien de spéciale … C’est pas vraiment une faille ! En tant que developpeur tu peux auditer l’iOS (bouton,vibreur etc…) pour crée des evenements ou une appli spéciale !

La seule chose c’est qu’apple ne verifie pas l’integralité de l’appli au momenta des tests donc si y a un code malveilant pour exploiter en tache de fond les evenements… C’est normal qu’ils arrive a ça … Tout comme les appli qui peuvent par wifi envoyer des photos etc… Vers un pc… Faut pas abuser du mot » faille » a chaque fois !!

Alors la société qui a fait le test dans un but scientifique pourquoi a t’elle mis à jour son exploit ??? Pourquoi ne pas informer apple sans en informer le monde entier ?? La de pure dark-hacker pourrai effectivement se lancer dans cette direction !! Que l’humain est pathétique …. Cette faille soit disant faille existe depuis ios 6 apparement … Apple devait sûrement être au courant

Au final même sur un store ferme, c’est bien de réfléchir a 2 fois à ce qu’on installe sur son téléphone :-)